Imagem: Canaltech

Imagem: Canaltech

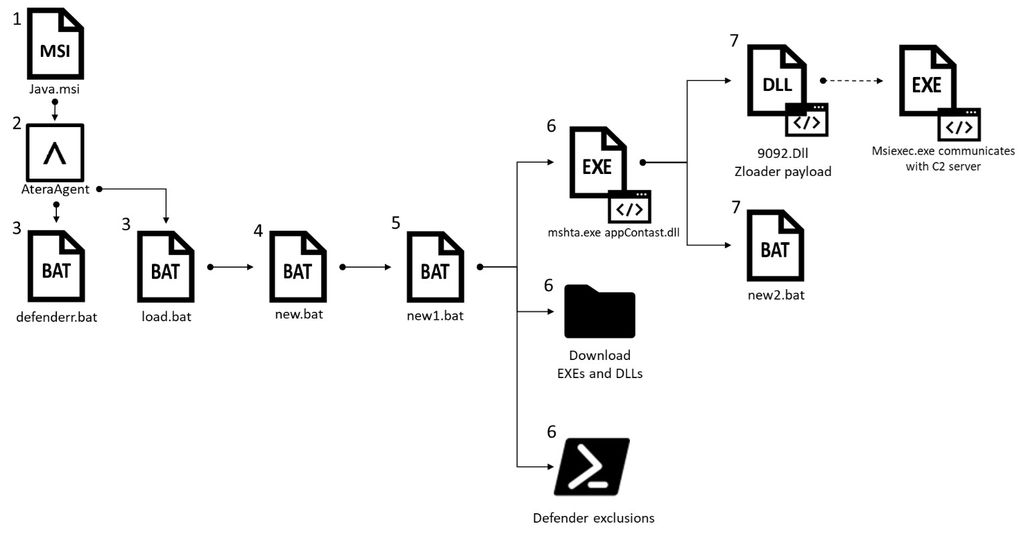

O malware responsável por este problema é chamado ZLoader, um cavalo de troia bancário controlado pelo grupo de criminosos virtuais Malsmoke que também é usado para disseminar outras ameaças, como os ransomware Ryuk e Conti.

A infecção atual alertada pela Check Point se dá a partir da instalação de uma versão modificada do software Atera na máquina da vítima, um programa que permite o gerenciamento e monitoramento remoto corporativo de empresas, em especial no setor de TI.

O fluxo completo da infecção na nova campanha do Zloader. (Imagem: Divulgação/Check Point Software)

O instalador, além de instalar o software, também modifica privilégios do sistema de programas e scripts comuns para os de administradores, baixando e executando scripts que vão modificando componentes da máquina, até que por fim ele instala o programa mshta.exe com o arquivo assinado oficialmente pela Microsoft, appContast.dll, em uma versão modificada, como parâmetro.

Essa versão modificada do appContas.dll conta com alterações que permitem a execução e roubo de informações pelo Zloader, ao mesmo tempo não revogando a assinatura oficial da Microsoft do arquivo, permitindo assim que o processo criminoso passe despercebido por muitas ferramentas de segurança.

Orientações de segurança

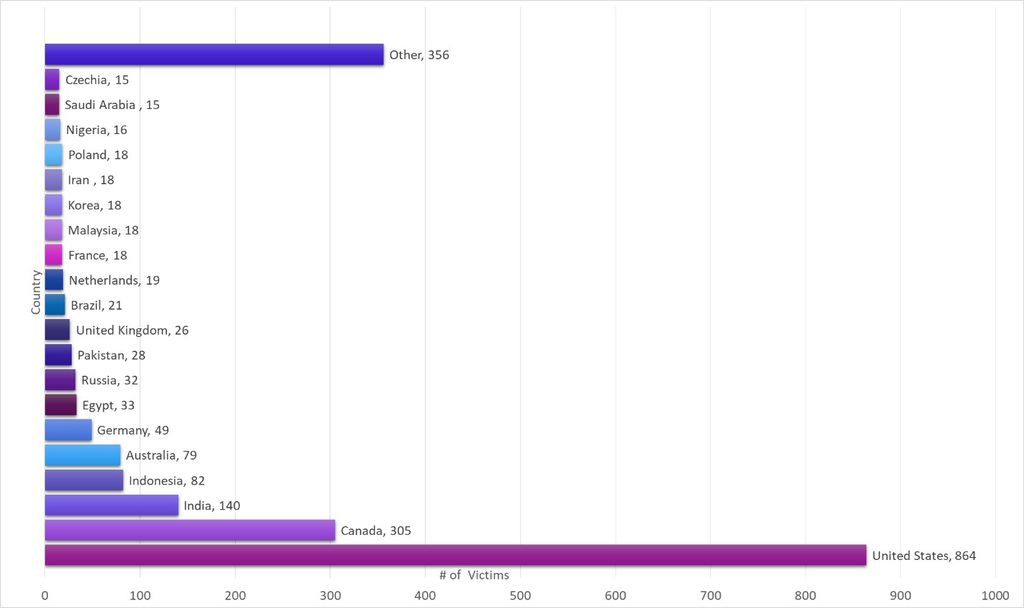

Infecção pela nova campanha do ZLoader por países. (Imagem: Divulgação/Check Point Software)

Mesmo presente em 111 países e com mais de 2 mil casos registrados, a Check Point afirma que existem formas de se prevenir contra essa nova campanha maliciosa do ZLoader. Confira elas a seguir:

- Aplicar a atualização da Microsoft para verificação rigorosa do Authenticode, que não é implementado por padrão — confira como neste link;

- Não instalar programas a partir de sites ou fontes desconhecidas;

- Não clicar em links ou abrir anexos desconhecidos que tenham sido enviados ao usuário por e-mail.

Inteligência Artificial (IA), Machine Learning, Computação na Nuvem e 5G serão as tecnologias mais relevantes em 2022, segundo avaliação de líderes globais. Para entender o cenário, a Sputnik Brasil conversou com um especialista sobre as tendências e os obstáculos para a alavancagem das novas ferramentas.

5G e Internet das Coisas

Segundo o engenheiro de comunicações, o 5G não é apenas mais um passo para a evolução da tecnologia de redes móveis e banda larga. Em sua visão, “o 5G estabelece um ponto de inflexão na utilização de serviços de telecomunicações”.

Com isso, segundo o especialista, os dispositivos podem ser operados de forma mais sensível. Em uma cirurgia robótica, por exemplo, em que o paciente é operado remotamente, o movimento do cirurgião precisa ser instantâneo, para que a cirurgia seja eficiente e segura.

Avanço da tecnologia x Desemprego

Para Colcher, o surgimento de novas tecnologias contribui tanto para a destruição como para a criação de empregos. O problema, segundo ele, é que a parcela da sociedade substituída pelas máquinas não é a mesma beneficiada pela nova dinâmica.

Ele recorda que, há algumas décadas, os empregos destruídos eram de tarefas mecânicas, repetitivas e facilmente substituídas por sistemas automáticos. Agora, com a Inteligência Artificial e processos computadorizados mais sofisticados, o impacto é maior.

Segundo o engenheiro de comunicações, embora a tecnologia crie outras funções na sociedade pela modificação das tarefas que não existiam, os novos empregos demandam bem mais especialização.

Colcher acredita que não se pode ter “a pretensão ou a ilusão” de que é possível deter o progresso cientifico e tecnológico. Segundo ele, o que a sociedade precisa é tentar lidar com a evolução tecnológica minorando os impactos e preparando a população para este novo contexto.

Créditos: Blog da Brasil Cloud

Créditos: Blog da Brasil Cloud

Os servidores DNS, Domain Name System ou ainda Sistema de Nomes de Domínios, são os responsáveis por localizar e traduzir os endereços dos sites que digitamos nos navegadores em números IP. Por exemplo, são os serviços DNS que traduzem o IP 186.192.90.5 em globo.com.

Por padrão, utilizamos o serviço de DNS oferecido pelo provedor de acesso ou a empresa responsável por manter a nossa conexão funcionando, mas é possível optar por serviços que ofereçam mais performance e/ou segurança, como é o caso do OpenDNS e Google Public DNS – serviços que também mencionaremos daqui a pouco.

Além de poderem deixar a navegação mais rápida, muitos servidores DNS oferecem detecção de sites falsos ou infectados com malwares e até sistema de proteção parental para bloquear sites de conteúdo adulto.

O DNS (DOMAIN NAME SYSTEM) É A PONTE RESPONSÁVEL POR TRADUZIR OS IPS DOS SITES EM ENDEREÇOS AMIGÁVEIS

Outro ponto principal aqui é que o DNS pode “deixar sua conexão mais rápida ou mais lenta” tanto no computador quanto no celular. Trocar o servidor DNS geralmente é uma recomendação para quem quer acelerar carregamento de páginas, downloads e até jogos online. Os DNS realizam uma série de otimizações para diminuir o máximo a rota entre o computador e a saída com o número de IP.

No entanto, que fique claro: usar outro DNS não mudará o plano de internet que você contratou e os megas que você recebe. Mas a requisição de ida e volta que essa tradução dos domínios requer será mais rápida, fazendo com que os sites apareçam na sua tela “mais rápido”. Assim, você terá a impressão de que sua internet está funcionando melhor.

Sendo assim, vamos listar aqui alguns dos DNS mais populares, sendo alguns dos melhores para o uso geral também.

Cloudflare

UM DNS PÚBLICO ESTÁ DISPONÍVEL PARA A POPULAÇÃO EM GERAL, E NORMALMENTE VEM DO SEU PROVEDOR DE SERVIÇOS DE INTERNET OU DE UM PROVEDOR DNS DEDICADO.

O Cloudflare desenvolveu o 1.1.1.1 para ser o “serviço DNS mais rápido do mundo”. Ele também promete alto nível de segurança e privacidade . Além disso, existe um aplicativo 1.1.1.1 para Android e iOS que facilita a configuração em dispositivos móveis.

– DNS primário: 1.1.1.1

– DNS secundário: 1.0.0.1

DNS do Google / Google Public DNS

O serviço DNS do Google 8.8.8.8 é bastante popular e gratuito. De acordo com a empresa, ele se concentra na velocidade, segurança e validade dos resultados.

– DNS primário: 8.8.8.8

– DNS secundário: 8.8.4.4

OpenDNS

O OpenDNS é propriedade da Cisco e tem duas opções gratuitas: Family Shield e Home. O primeiro é interessante para controle parental, ou seja, ter segurança de que as crianças não tem acesso a conteúdos impróprios. Já o Home foca em segurança e desempenho da internet, e você pode criar uma conta de usuário para definir configurações personalizadas.

– DNS primário OpenDNS Home: 208.67.222.222

– DNS secundário OpenDNS Home: 208.67.220.220

– DNS primário OpenDNS FamilyShield: 208.67.222.123

– DNS secundário OpenDNS FamilyShield: 208.67.220.123

Level3

A Level 3 é a empresa que cuida da infraestrutura do Google Public DNS, mas tem seu serviço próprio.

– Servidor principal primário: 209.244.0.3

– Servidor principal secundário: 209.244.0.4

– Servidor alternativo: 4.2.2.1

– Servidor alternativo: 4.2.2.2

– Servidor alternativo: 4.2.2.3

– Servidor alternativo: 4.2.2.4

– Servidor alternativo: 4.2.2.5

– Servidor alternativo: 4.2.2.6

QUAD9

O Quad9 não filtra conteúdo, mas funciona contra domínios que são phishing ou contêm malware.

– DNS primário: 9.9.9.9

– DNS secundário: 149.112.112.112

DICA: para saber qual pode ser o melhor DNS para você, existe o programa DNS Benchmark. Ele pode ver qual o melhor e mais rápido servidor a partir de uma lista pré-definida, e outros servidores podem ser adicionados ou removidos manualmente.

Como trocar o DNS?

O Windows permite alterar o DNS nas configurações do adaptador de rede. No Mac, o ajuste é realizado nas preferências de rede do sistema.

Para quem vai fazer essa mudança em um smartphone iOS (iPhone), basta desativar o DNS automático e inserir os dados manualmente. Já no Android, a informação pode ser acessada e alterada nas modificações avançadas da conexão Wi-Fi.

Estes são os sinais de que você está lidando com golpistas

Nenhum jogador, investidor de criptomoeda ou comprador online está protegido contra golpistas. Mas, independentemente da vítima ou da sofisticação da estratégia, sempre há uma maneira de detectar a fraude antes que seja tarde demais. Examinamos cinco sinais comuns de golpes online para ajudá-lo a evitar o perigo, confira:

1. Promessas ou ameaças

Os golpistas costumam tentar enganar as vítimas por meio da ganância ou do medo. No primeiro caso, eles prometem a lua e as estrelas, por exemplo, um grande pagamento do governo ou um montante criptomoedas gratuitas. A segunda envolve intimidação, como a ameaça de enviar um vídeo da vítima vendo pornografia para todos os seus contatos ou de arruinar a reputação do site da sua empresa.

Em ambos os casos, os cibercriminosos tentam causar um curto-circuito na capacidade da vítima de responder racionalmente. Se, depois de ler esse e-mail, você sentir vontade de fazer exatamente o que o remetente pede (acessar um link, enviar dinheiro, ligar para um número, etc.), isso é sinal de alerta. Respire fundo e releia a mensagem. Provavelmente, você verá o que realmente é: um golpe.

2. A contagem regressiva

Se as situações de carga emocional podem fazer com que as pessoas percam o poder do pensamento crítico, a urgência agrava ainda mais problema. Os golpistas também exploram isso, por exemplo, estabelecendo prazos apertados. Se uma mensagem disser que você tem apenas alguns dias, horas ou mesmo minutos para mostrar o interesse e ganhar um prêmio ou comprar um equipamento solicitado antes que ele se esgote, provavelmente é um golpe.

3. Um design amador

Erros óbvios na mensagem são outro sinal de alerta vermelho. Alguns podem ser erros ortográficos intencionais ou a substituição de letras por números de aparência semelhante ou alternância de outros alfabetos para enganar os filtros de spam. Em alguns casos, o remetente pode ser simplesmente analfabeto, o que pode ser comum entre os golpistas, ao contrário de funcionários de organizações respeitáveis.

Seja qual for o motivo dos erros de digitação, as promessas de “milhões de dólares” são um sinal certo de perigo.

4. Pesquisa no banco de dados

Quando uma vítima potencial acessa um site fraudulento de um e-mail ou mensagem de bate-papo, os golpistas geralmente tentam atraí-los por meio de uma série de tarefas simples, como uma breve pesquisa ou selecionar uma série de caixas que supostamente dão acesso a prêmios. Muitas vezes, a vítima vê uma animação que supostamente indica uma busca em um banco de dados (por ter ganho o prêmio, por exemplo) ou solicita o preenchimento de um formulário. Às vezes, você pode ser convidado a ler análises (falsas) ou comentários de “vencedores anteriores”. Mais recentemente, vimos conversas com um bot se passando por advogado, consultor ou funcionário da equipe de suporte.

Independentemente dos detalhes, o propósito geral é simples e claro: fazer com que a pessoa invista um pouco de tempo e esforço e permaneça na página, desta forma são menos propensos a fechar a página quando dados para pagamento são solicitados, o que acontecerá tarde ou cedo. Portanto, se você tem a impressão de que um site que promete um grande pagamento está ganhando tempo, provavelmente não é um bom sinal.

5. Um pequeno pagamento

Outro truque favorito depois de fisgar a vítima é solicitar um pequeno pagamento, uma transferência para verificar o cartão ou o pagamento pelo registro em algum banco de dados. Sem ele, segundo os golpistas, não será possível receber a recompensa prometida.

A quantia solicitada costuma ser pequena e insignificante diante da perspectiva de riquezas incalculáveis ??e pode até vir com garantia de recuperação em data posterior. Esse dinheiro é a primeira coisa a ser roubada, é claro. Não haverá prêmio, apenas a chance de perder ainda mais depois de compartilhar as informações do seu cartão de crédito com golpistas.

Vigilância constante

Os cibercriminosos estão constantemente inventando novas maneiras de monetizar sua confiança e suas fraquezas. Apenas procurando por esses cinco sinais de alerta vermelho, você pode evitar ser vítima da maioria dos golpes. Obviamente, continuaremos a mantê-lo informado sobre como se proteger, seus dados e seu dinheiro de intrusos.

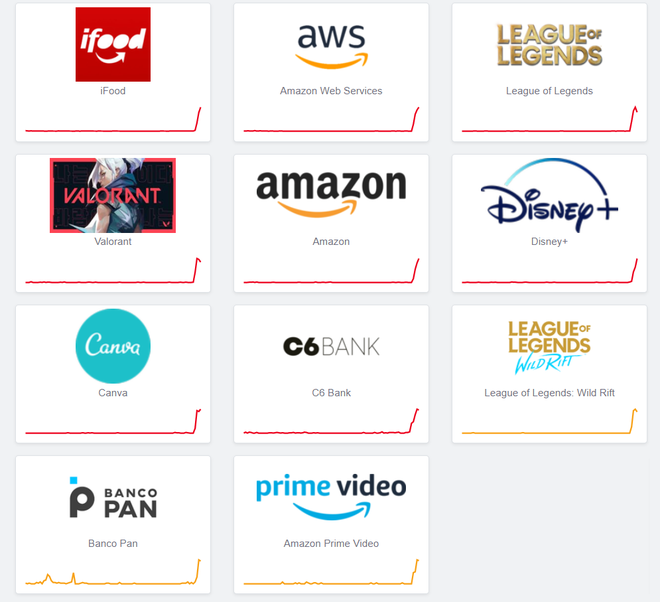

A Amazon Web Services (AWS) apresentou novamente uma falha nesta quarta-feira (22) e deixou diversos sites e serviços fora do ar. O AWS é o principal provedor de nuvem do mundo e já apresentou problemas em outras situações recentes, deixando usuários de muitos serviços sem acesso.

De acordo com a página de status do AWS, o problema começou por volta das 9h30 (horário de Brasília) e foi causado por uma queda de energia em alguns data centers da empresa no estado da Virgínia do Norte, nos Estados Unidos. A maior parte dos serviços já foram retomados.

AWS com instabilidade

“Podemos confirmar uma perda de energia em um datacenter em uma única Zona de disponibilidade na região US-EAST-1 (zona leste dos EUA). Isso está afetando a disponibilidade e a conectividade com as instâncias EC2 que fazem parte do datacenter afetado dentro da Zona de Disponibilidade afetada”, diz o aviso.

Segundo o Downdetector, que monitora falhas e erros em serviços online, Trello, Mercado Livre, Slack, Epic Games e o próprio site da Amazon estão sofrendo instabilidade após o problema no AWS. A empresa diz que trabalha para restaurar o serviço e que alguns sites já foram retomados, mas que a instabilidade ainda pode ser registrada em algumas páginas.

“A maioria dos serviços da AWS também se recuperou, mas os serviços que hospedam endpoints nos VPCs do cliente continuam a ver algum impacto enquanto trabalhamos para a recuperação completa”, finaliza.

No último dia 7 de dezembro, o serviços como Amazon, Disney Plus, ‘League of Legends’, ‘PUBG’, Canva, Prime Video e serviços nacionais, como o C6 Bank e iFood apresentaram instabilidade e interrupções. E de acordo com a Amazon Web Services (AWS), a causa foi uma sobrecarga em um processo automatizado da sua rede.

A explicação veio em um relatório publicado na página da própria empresa. “Uma atividade automatizada para dimensionar a capacidade de um dos serviços da AWS hospedados na rede principal da AWS desencadeou um comportamento inesperado de um grande número de clientes dentro da rede interna”, afirma a Amazon.

Falha na biblioteca de software Log4j acendeu alerta na comunidade de cibersegurança — Foto: TheDigitalWay/Pixabay

O que é o Log4j

A Log4j é uma biblioteca do Apache que ajuda desenvolvedores a fazer o que é chamado de “logging”, um processo que permite guardar registros de interações, envio de informações, processamento de dados e resultados de uma determinada ação.

O “logging” permite guardar esse registro para analisar o comportamento de uma aplicação ou acompanhar as mudanças feitas durante o desenvolvimento do programa.

A Log4j tem uma série de funcionalidades para esse fim e é usada em aplicações Java, muito populares ao redor do mundo.

Como a falha ocorre

A falha na Log4j permite que um hacker insira código ativo no processo de registro. Esse código, então, diz para o servidor que armazena o software executar um comando que o hacker deseja, que pode variar de acordo com as intenções de quem ataca.

A Cloudflare, uma provedora de serviços de internet, exemplificou a falha com um sistema de faturas. Um aplicativo pode registrar um log quando o primeiro nome de um cliente não for encontrado.

Sabendo disso, um hacker poderia fazer um pedido com um primeiro nome que possui o código que ativa a vulnerabilidade e, por meio de uma base de dados, executar um comando que daria acesso aos sistemas da empresa.

A vulnerabilidade é crítica, o que significa que a falha poderia dar controle de uma máquina ou um servidor ao hacker.

O problema foi revelado pela primeira vez publicamente por um pesquisador de segurança que trabalha na empresa chinesa de tecnologia e comércio eletrônico Alibaba Group, segundo um comunicado da Apache, organização sem fins lucrativos que mantém a biblioteca Log4j.

“A vulnerabilidade de execução de código remoto da Apache Log4j é a maior e mais crítica da última década”, disse à Reuters Amit Yoran, presidente-executivo da Tenable, uma empresa de segurança de redes de computadores e fundador da Equipe de Prontidão para Emergências de Computadores dos Estados Unidos.

O governo dos EUA enviou na sexta-feira um alerta ao setor privado sobre a falha e o risco que ela representa, de acordo com a agência de notícias Reuters.

Juan Andres Guerrero-Saade, pesquisador de cibersegurança da empresa SentinelOne, chamou o problema de “uma daquelas vulnerabilidades dignas de pesadelo e que praticamente não há forma de se preparar para ela”.

Correção disponível

Apesar do alarde, até agora, nenhum grande incidente foi reportado publicamente como resultado da vulnerabilidade.

Um conserto para a vulnerabilidade foi divulgado na última sexta-feira (10) pela Apache, mas especialistas em segurança afirmam que vai ser necessário tempo para localizar o programa defeituoso e implementar as soluções, já que a correção não é aplicada de forma automática.

O que muitos dos especialistas temem agora é que a falha possa ser usada para transmissão de malware que ou destrua dados ou os sequestre. Pesquisadores de segurança estão vendo um crescimento alarmante na atividade de grupos de hackers que estão tentando se aproveitar do problema para espionagem, segundo a Reuters.

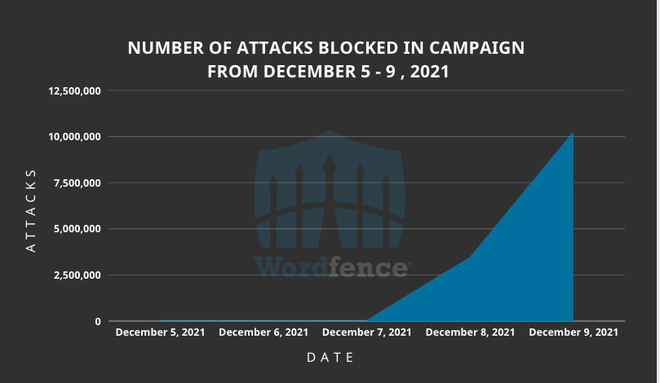

Mesmo com o ano acabando, os problemas de segurança com plugins do WordPress continuam surgindo. Dessa vez, segundo um relatório da firma de segurança Wordfence, nos últimos dias cerca de 1,6 milhão de sites da plataforma estão sofrendo ataques com utilitários como alvo que permitem a escalação de privilégio de usuários recém-registrados nas páginas.

Esse ataque digital se aproveita de vulnerabilidades em versões não atualizadas de plugins para modificar configurações dos sites afetados, fazendo com que qualquer usuário recém-registrados neles possa ter acesso de administrador, ou seja, controle sobre o endereço em questão. No total, são quatro plugins do WordPress e 15 temas para sites disponibilizados via Epsilon Framework que estão sendo alvos dos ataques.

Alguns dos plugins e dos temas já haviam recebido atualizações em 2018 que arrumavam a falha de escalação de privilégios, enquanto outros só receberam a correção recentemente, em dezembro.

Os plugins afetados são os seguintes:

- PublishPress Capabilities;

- Kiwi Social Plugin;

- Pinterest Automatic;

- WordPress Automatic.

E esses são os temas do Epsilon Framework afetados:

- Shapely;

- NewsMag;

- Activello;

- Illdy;

- Allegiant;

- Newspaper X;

- Pixova Lite;

- Brilliance;

- MedZone Lite;

- Regina Lite;

- Transcend;

- Affluent;

- Bonkers;

- Antreas;

- NatureMag Lite – sem correção disponível.

O crescimento dos ataques a partir de 8 de dezembro. (Imagem: Reprodução/Wordfencer)

Segundo o relatório da Wordfencer, esses ataques começaram a aumentar exponencialmente na quarta-feira (08), com os pesquisadores acreditando que a recente correção para a falha de escalação de privilégios no plugin PublishPress Capabilities tenha feito os criminosos procurarem por outros utilitários com o mesmo problema.

Se protegendo

A Wordfencer recomenda que todos os administradores de sites do WordPress atualizem seus temas e plugins o mais rápido possível, mesmo que eles não estejam entre os afetados pelo ataque descrito acima. Além disso, para os usuários do tema NatureMag Lite, que ainda não teve correção para a falha disponibilizada, é recomendado a desinstalação imediata do layout.

A atualização dos plugins, porém, não irá remover a ameaça caso ela já tenha infectado o site. Se forem encontrados contas com privilégios de administrador na página que não existiam antes, é importante seguir o guia disponibilizado no site da Wordfencer para remover completamete os riscos.

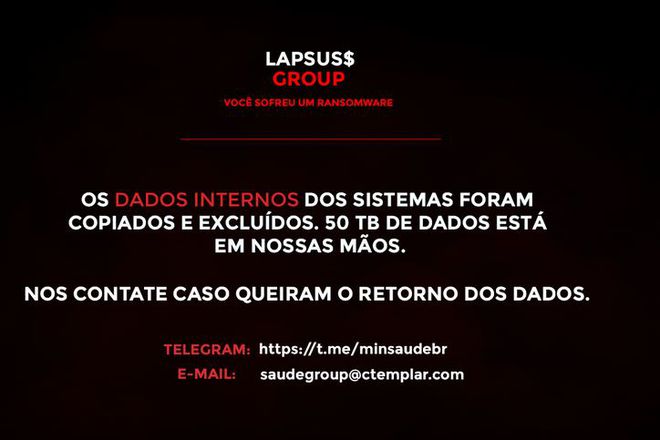

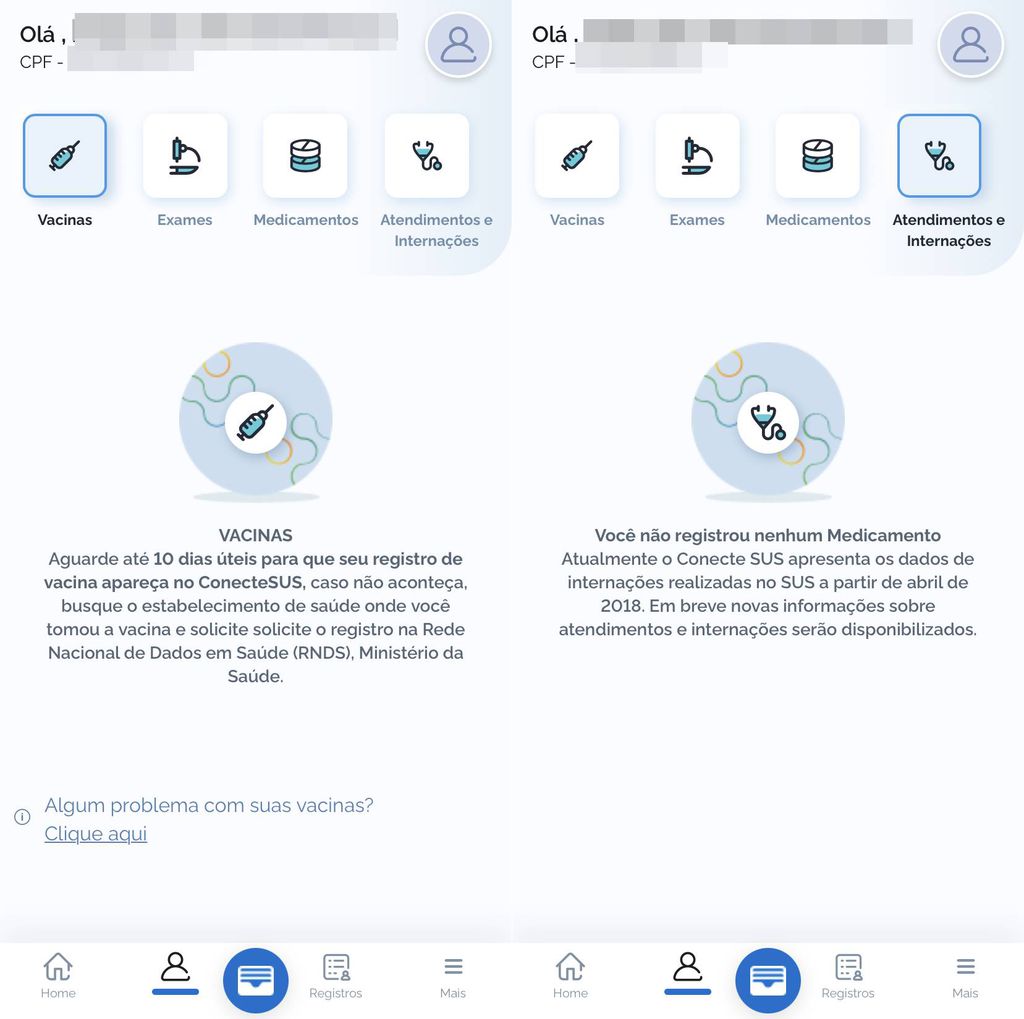

O site do Ministério da Saúde foi desfigurado no início da madrugada desta sexta-feira (10), com uma mensagem falando em cópia e exclusão dos dados sendo publicada em seu lugar. A desfiguração fala na implantação de um ransomware nos sistemas da pasta, bem como na obtenção e exclusão de 50 TB de informações pertencentes ao órgão.

Para piorar as coisas, informações sobre vacinas e outros dados disponíveis em serviços oficiais como o Conecte SUS ficaram indisponíveis nas horas seguintes à suposta invasão. Quem tinha os dados no cache do smartphone, por exemplo, pôde ver as comprovações de imunização contra a covid-19 “desaparecendo” diante dos olhos quando a página inicial da aplicação atualizou.

Mensagem exibida no site do Ministério da Saúde, desfigurado na madrugada desta sexta (10) após suposto ataque de ransomware (Imagem: Captura de tela/Felipe Demartini?Canaltech)

Outros dados, como remédios recebidos por meio de programas de farmácia popular ou registros de internações ou atendimentos pelo serviço público de saúde também se tornaram indisponíveis. No aplicativo, o Conecte SUS não exibe mensagens de erro ou problemas de conectividade, enquanto sua interface web não pode ser acessada, redirecionando os usuários à mensagem de desfiguração. Não existem confirmações de que o sumiço dos dados está relacionado ao ataque.

O Lapsus Group assumiu autoria do ataque e pede que o governo brasileiro entre em contato, por meio de um grupo no Telegram ou e-mail, caso queira as informações de volta. Além da página inicial do site do Ministério da Saúde, serviços internos e plataformas também ficaram fora do ar, com todos os endereços retornando à mensagem deixada pelos responsáveis pela desfiguração.

Dados de comprovação de vacinas, exames, remédios coletados, consultas e outros também ficaram indisponíveis no aplicativo do Conecte SUS (Imagem: Captura de tela/Felipe Demartini/Canaltech)

Informações preliminares dão conta que o comprometimento aconteceu por meio do DNS, com o tráfego na URL oficial do governo federal sendo redirecionado a servidores que não os da própria pasta. Registros relacionados a e-mails também teriam sido modificados, de forma que mensagens de correio eletrônico direcionadas ao Ministério da Saúde também fossem desviadas.

Por outro lado, outras páginas vinculadas ao Ministério da Saúde, disponíveis no domínio direto do governo federal, seguem no ar. É o caso, por exemplo, do site oficial do Brasil sobre a vacinação contra a covid-19 ou do Cadastro Nacional de Estabelecimentos de Saúde, que lista hospitais e profissionais da área em todo o país.

Mais detalhes sobre o caso, principalmente no que toca um possível comprometimento de dados sensíveis de cidadãos brasileiros, ainda são desconhecidos. O Canaltech tentou em contato com o Ministério da Saúde, mas não havia recebido resposta até a publicação desta reportagem.

Boa parte da internet mundial apresentou falha nesta terça-feira (7). Uma falha na plataforma de computação em nuvem Amazon Web Services (AWS), a mais usada no mundo, levou vários serviços online a apresentarem instabilidade durante a tarde, incluindo iFood, Disney+, Amazon Prime Video, League of Legends, entre tantos outros.

A página de suporte do AWS confirma a instabilidade em todas as regiões em que atua. A falha afeta especificamente o serviço AWS Management Console.

“Estamos passando por problemas de console e de API na região US-EAST-1. Identificamos a causa raiz e trabalhamos ativamente para a recuperação. O problema afeta a página de destino global, que também é hospedada no US-EAST-1”, diz o alerta da Amazon na página de status do AWS, publicado às 13h26 no horário de Brasília.

O Canaltech inicialmente havia reportado que os serviços da Disney haviam ficado indisponíveis, mas o problema foi mais profundo. Como consequência da instabilidade, serviços da própria Amazon tiveram instabilidade e mais uma leva de produtos que dependem do AWS passaram por dificuldades.

O site DownDetector mostra que não foram poucos os serviços afetados diretamente pela falha no AWS. iFood, League of Legends, Valorant e C6 Bank foram rapidamente ao topo de queixas da plataforma.

Até o momento, não há uma previsão para normalização do AWS e, consequentemente não há também uma estimativa de quando os serviços que dependem dele serem totalmente restabelecidos.

/i.s3.glbimg.com/v1/AUTH_59edd422c0c84a879bd37670ae4f538a/internal_photos/bs/2020/7/n/FdNZETTOGT3J82o0j4bw/computer-lock.jpg)